这一题拿到的是一个.apk包,上一个还是mac的可执行文件QAQ

首先先判断apk包是什么语言写的,好反编译

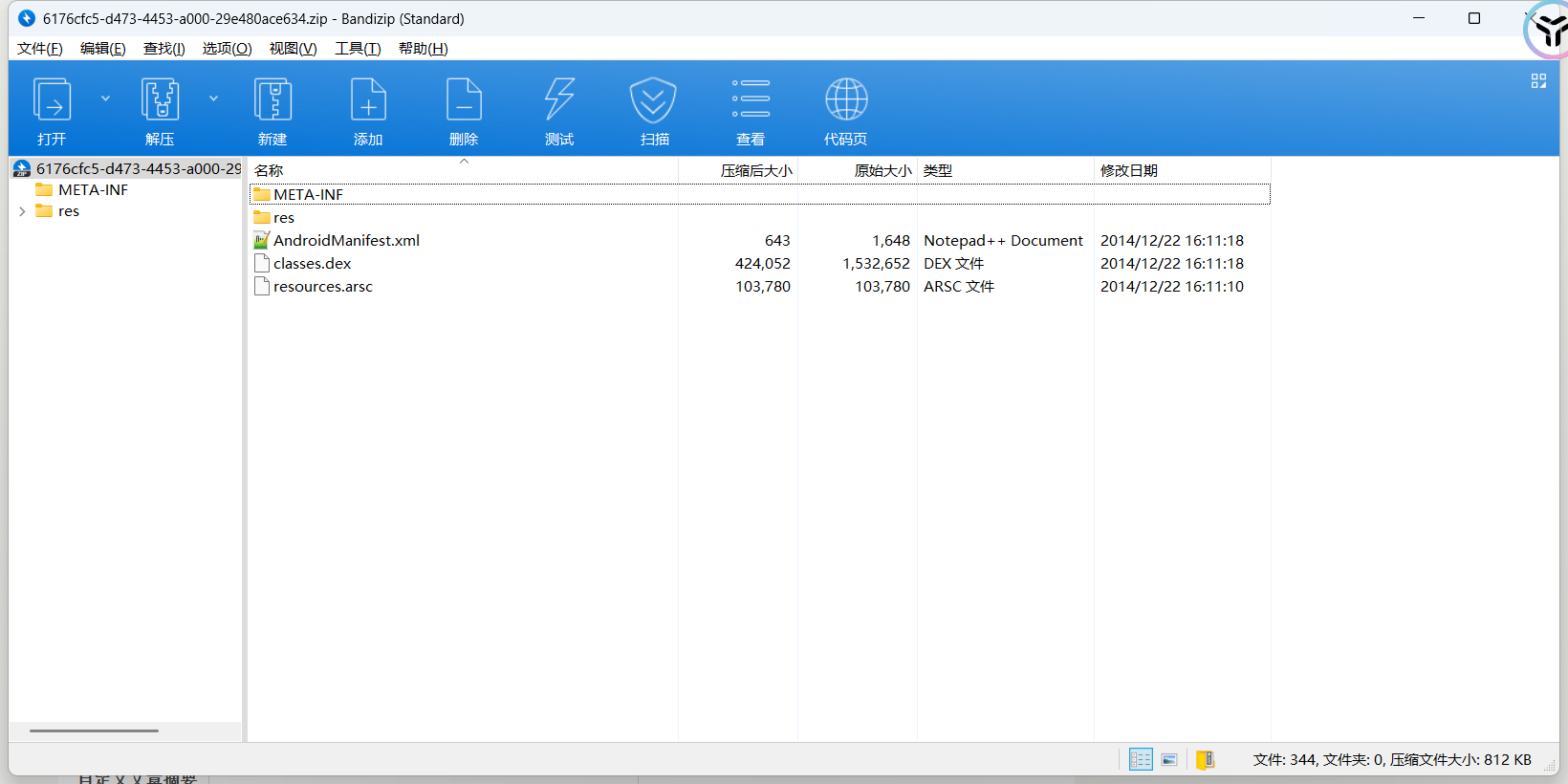

apk本质就是压缩包,改后缀

解压APK

│

▼

检查根目录

│

├─ classes.dex 很大 + 无特殊目录

│ └─ ✅ 用 Jadx

│

├─ lib/ 下有 libapp.so + classes.dex 很小

│ └─ ❌ Flutter → 用 Blutter/IDA

│

├─ assets/bin/Data/Managed/ 存在

│ └─ ❌ Unity → 用 dnSpy

│

├─ assets/index.android.bundle 存在

│ └─ ❌ React Native → 直接文本搜索

│

└─ classes.dex 很小 + lib/ 下有多个 .so

└─ ⚠️ 可能加壳或Native为主 → 先查壳,再决定

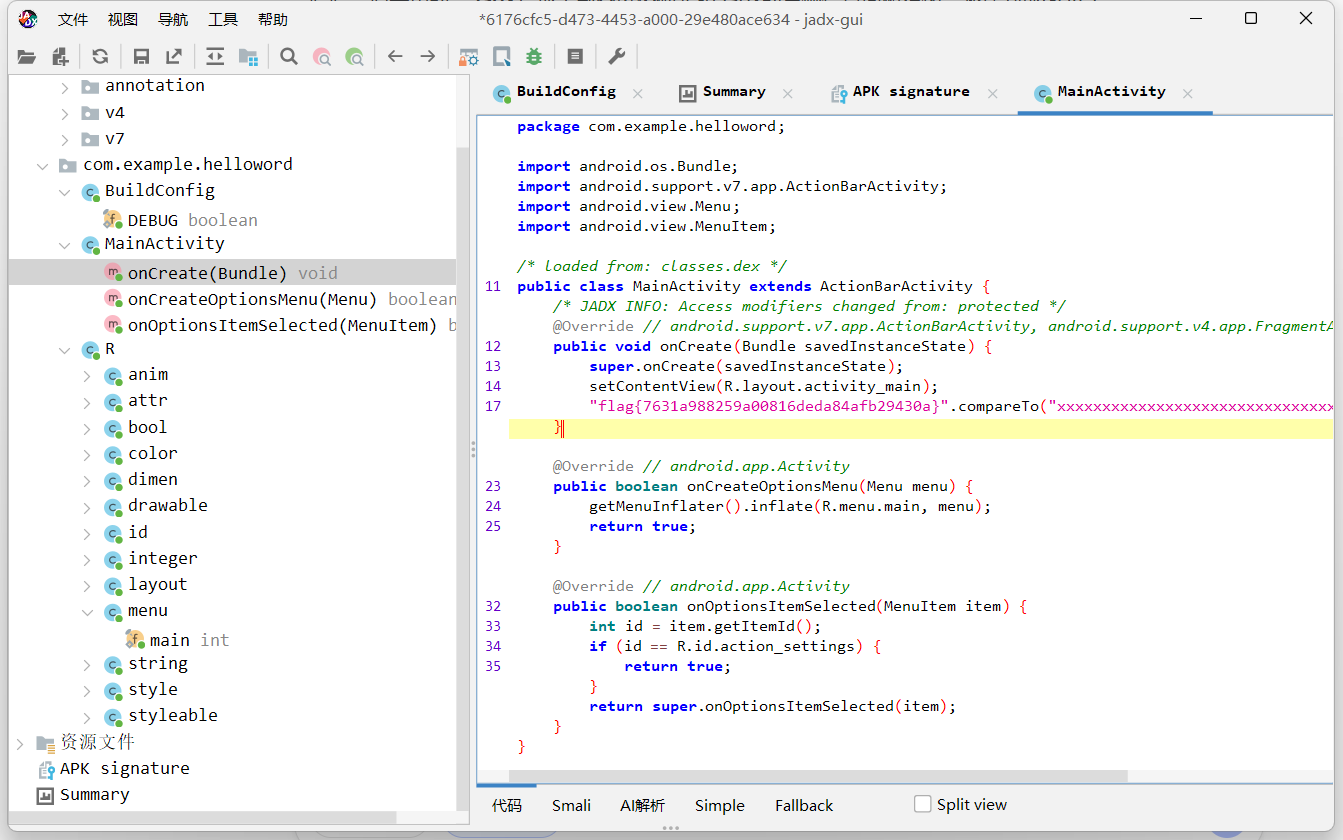

class.dex最大,判断是java写的,放jadx反编译

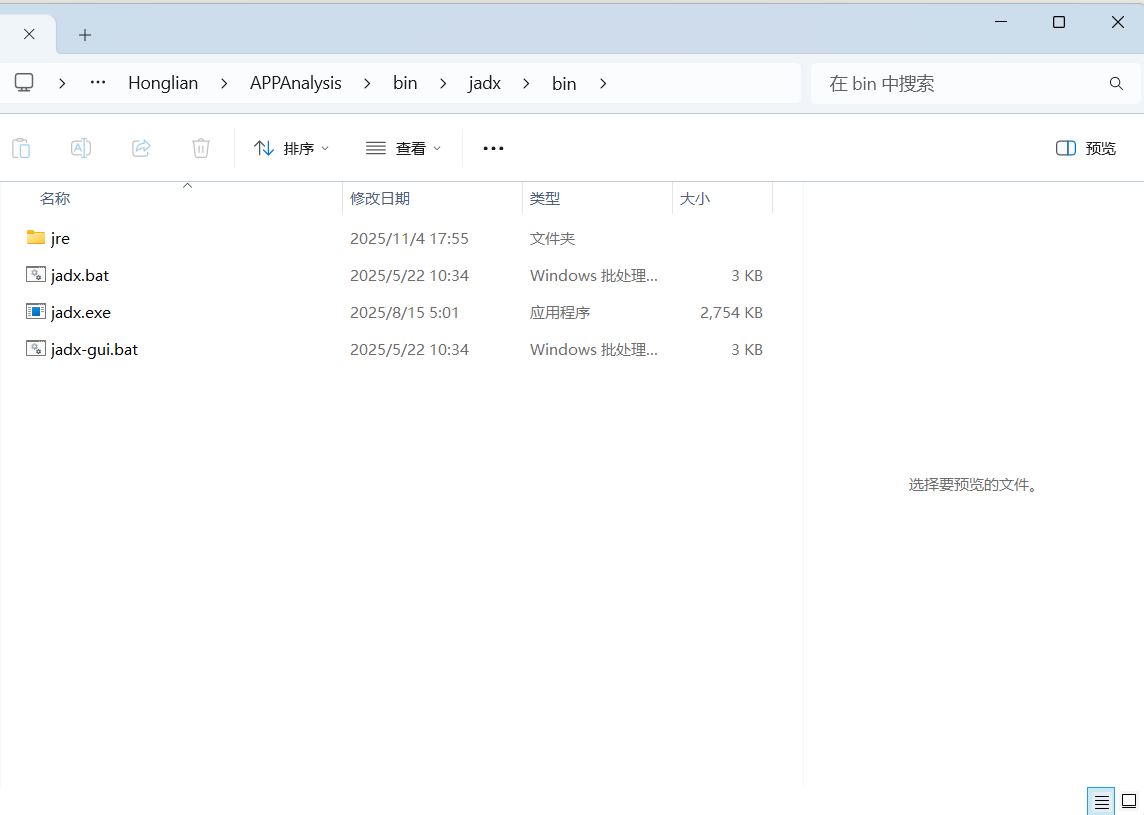

没想到我居然有这个反编译软件,是雷电智能app分析自带的

直接看mainactivity,找到flag